Qu’est ce qu’un Audit Intrusif ou Pentest?

Les tests d’intrusion, communément appelés Pentests, ont pour objectif de déceler les failles de sécurité susceptibles de donner accès à une personne malintentionnée à des données confidentielles, ou bien, au pire des cas, avoir la main sur les serveurs et applicatifs de l’entreprise. Sachant que les données de l’entreprise et son système d’information représentent un maillon important dans son activité, toute atteinte à ce pilier portera préjudice à l’entreprise, soit en perte d’information confidentielle, soit en termes d’image de marque si la confidentialité des données des clients n’est pas respectée.

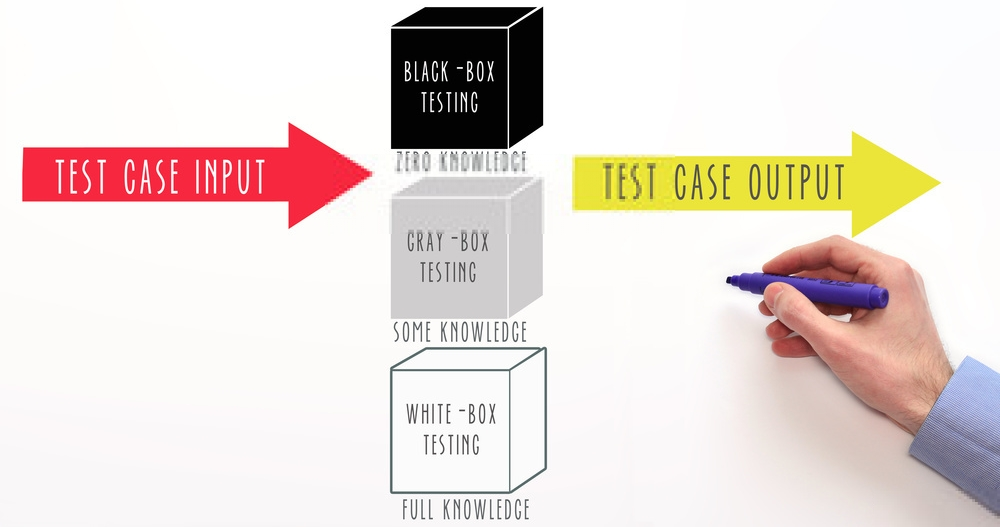

Selon le « point de vue » de la personne s’attaquant à la Sécurité du Système d’Information, nous pouvons distinguer trois types de tests d’intrusion : « Black box », « White box » et « Gray box »

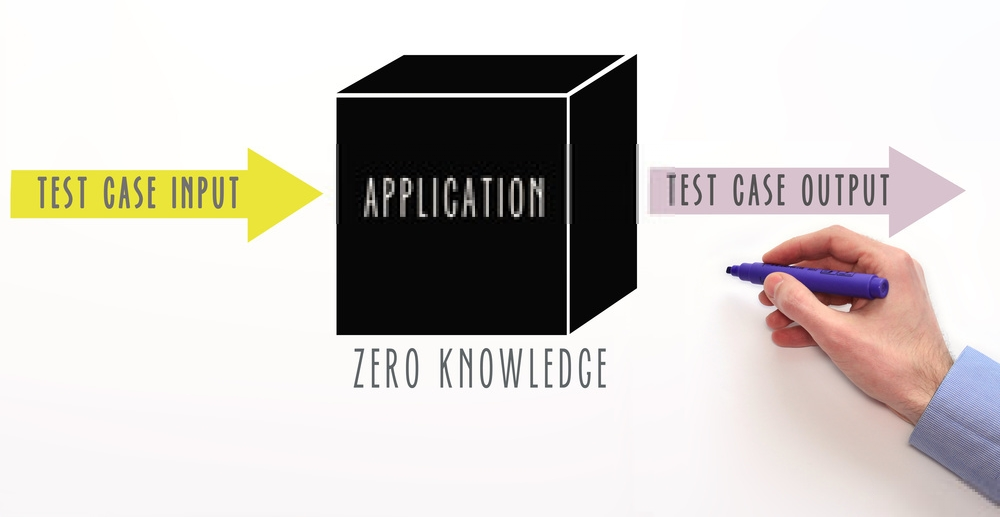

Black-Box ou Boite Noire

Dans une mission de test de boîte noire, le testeur de pénétration est placé dans le rôle du pirate informatique, sans aucune connaissance interne du système cible. Les testeurs n’ont aucune information sur le système d’information sauf celles déjà publiquement disponible : pas de diagrammes d’architecture, ni de fichiers de configuration ni de code source à analyser. Un test d’intrusion en boîte noire détermine les vulnérabilités d’un système qui sont exploitables de l’extérieur du réseau.

Cela signifie que les tests d’intrusion en boîtes noires reposent sur l’analyse dynamique des programmes et des systèmes en cours d’exécution sur le réseau cible. Un testeur de pénétration boîte noire doit être familiarisé avec les outils et méthodes automatisés pour les tests de pénétration manuels. Les testeurs d’intrusion en boîte noire doivent également être capables de créer leur propre carte d’un réseau cible en fonction de leurs observations, car aucun diagramme de ce type ne leur est fourni.

Les connaissances limitées fournies au testeur de pénétration font que les tests de pénétration de type boîte noire sont les plus rapides, car la durée de la mission dépend en grande partie de la capacité du testeur à localiser et à exploiter les vulnérabilités des services extérieurs de la cible. L’inconvénient majeur de cette approche est que, si les testeurs n’arrivaient pas à franchir le périmètre, les vulnérabilités des services internes resteraient non découvertes et non corrigées.

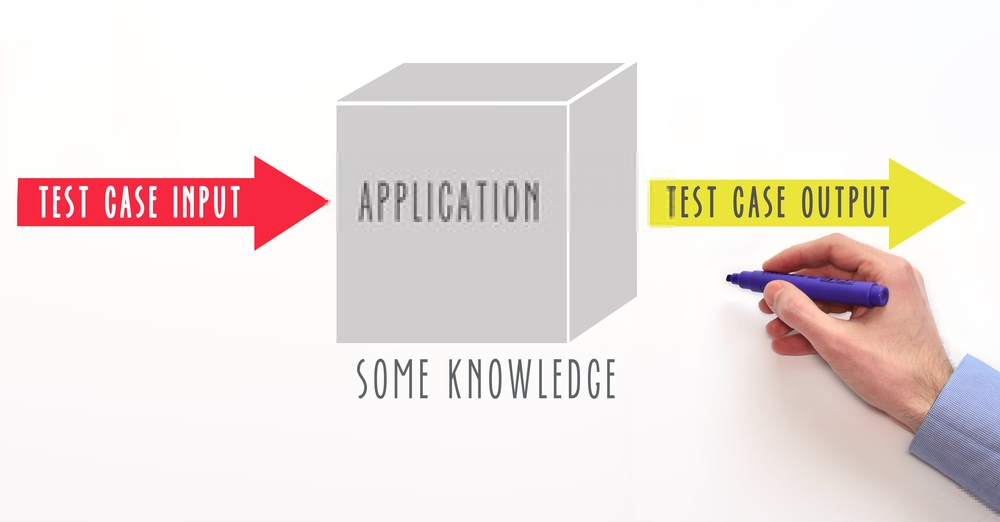

Gray-Box ou Boite Grise

Le second niveau des tests est le test en boîte grise, ou Gray Box. Alors que le testeur en boite noire n’a presque aucune information sur le système d’information ciblé, celui pratiquant un test en boite grise dispose des niveaux d’accès et de connaissances d’un utilisateur du SI, voire même avec des privilèges élevés sur un système. Les pentesters pratiquant un test de type boîte grise ont généralement une certaine connaissance des éléments internes d’un réseau, y compris éventuellement une documentation de conception et d’architecture, ainsi qu’un compte interne au réseau.

Le test en boîte grise a pour but de fournir une évaluation plus ciblée et efficace de la sécurité d’un réseau qu’une évaluation en boîte noire. À l’aide de la documentation de conception d’un réseau, les pentesters peuvent concentrer leurs efforts d’évaluation sur les systèmes les plus risqués et les plus rentables au lieu de perdre du temps à déterminer eux-mêmes ces informations. Un compte interne sur le système permet également de tester la sécurité à l’intérieur du périmètre renforcé et simule un attaquant disposant d’un accès à long terme au réseau.

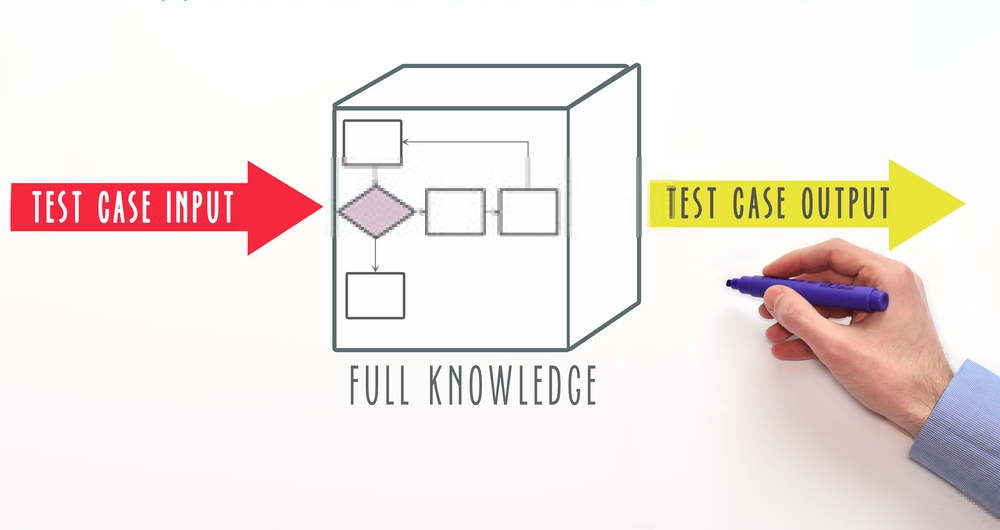

White-Box ou Boite Blanche

Les tests en boîte blanche portent plusieurs noms différents, y compris les tests de boîte transparente, de boîte ouverte, auxiliaire et logique. Il se situe à l’opposé des tests en boîte noire et les testeurs de pénétration bénéficient d’un accès complet au code source, à la documentation d’architecture, etc. Le principal défi des tests en boîte blanche consiste à passer au crible l’énorme quantité de données disponibles pour identifier les points faibles potentiels, ce qui en fait le type de test de pénétration le plus fastidieux.

Contrairement aux tests en boîte noire et en boîte grise, les testeurs d’intrusion en boîte blanche sont capables d’effectuer une analyse de code statique, ce qui rend la familiarité avec les analyseurs de code source, les débogueurs et autres outils similaires indispensable pour ce type de test. Cependant, les outils et techniques d’analyse dynamique sont également importants pour les testeurs de la boîte blanche, car l’analyse statique peut passer à côté des vulnérabilités introduites par une mauvaise configuration des systèmes cibles.

Les tests de pénétration en boîte blanche fournissent une évaluation complète des vulnérabilités internes et externes, ce qui en fait le meilleur choix pour les tests de calcul. Les relations étroites existant entre les pentesters et les développeurs fournissent un niveau élevé de connaissances du système mais peuvent affecter le comportement des testeurs, car ils fonctionnent sur des connaissances non disponibles pour les pirates.

Audit d’Infrastructure

Lors de l’Audit d’Infrastructure, l’auditeur se concentre sur l’audit intrusif des systèmes et équipements réseau du SI. En effet, les systèmes d’exploitation peuvent présenter des failles de sécurité dues à une mauvaise configuration ou à un niveau de configuration basique n’assurant pas le niveau de sécurité requis par l’entreprise.

Cet audit est généralement en mode gray-box, ou boite grise, vu que l’objectif de l’auditeur et de déceler les failles de sécurité pouvant être exploitées en interne de l’entreprise par un employé malintentionné ou dont l’accès a été volé. Parmi les exemples les plus courant : un employé qui clique sur un lien dans un email d’hameçonnage (ou attaque phishing) ce qui a permis à un attaquant externe de prendre le contrôle de son ordinateur.

Audit applications et Services web

Pour l’audit des applications et des services (ou API) web de l’entreprise peut se faire généralement en deux modes : analyse statique et analyse dynamique. Comme nous l’avons dit pour les tests White Box, l’analyse statique se base sur l’étude du code source et d’essayer de trouver les portions qui pourraient présenter des failles lors de l’exécution dudit code.

Cependant, l’analyse dynamique est plus proche de ce que ferait un attaquant externe, et se base sur l’analyse du comportement des différents programmes et services web lors que leur utilisation normale. Les attaques de type injection SQL, Cross Site Scripting ou encore de dé-sérialisation Javascript sont les plus communément réalisées, mais nous procédons aux tests des attaques figurant dans la liste des TOP 10 des failles à haut risque de sécurité dans les applications Web recensés par le projet de l’OWASP portant le même nom.

Démarche

La démarche d’audit suit les bonnes pratiques issues des normes et standards comme :

- La norme ISO 19011 est utilisée pour les tests d’intrusion comme pour tous les audits conduits.

- Méthodologie de l’OWASP : Open Web Application Security Project

- L’OSSTMM : Open Source Security Testing Methodology Manual.

- Penetration Testing Methodologies and Standards (PTES)

Pour toute faille (ou écart) observée lors de l’audit, une preuve est documentée et est conservée. Enfin, les conclusions sont rapportées dans un document qui est remis d’une manière sécurisée aux parties intéressées, avec les recommandations pour la correction des éventuelles failles soulevées.

Les auditeurs PRO IT Consulting possèdent une grande expérience appuyée par une ou plusieurs certifications liées à la réalisation des tests d’intrusion.